Unternehmen statten Mitarbeiter*innen heute mit einer wachsenden Zahl an mobilen Endgeräten aus. Smartphones, Tablets und Laptops sind feste Bestandteile des Arbeitsalltags, insbesondere in hybriden und dezentralen Organisationen. Mit jedem neuen Gerät entstehen zusätzliche Zugänge zu Cloud-Diensten, internen Anwendungen und Drittanbieter-Tools. Die Verwaltung dieser Zugänge wird schnell unübersichtlich, wenn sie nicht systematisch geregelt ist.

Digitale Arbeitsplätze und das Risiko fragmentierter Zugänge

Unkoordinierte Passwortpraktiken führen in der Praxis zu wiederverwendeten Zugangsdaten, unsicheren Notizen oder improvisierten Speicherorten. In Kombination mit mobilen Geräten, die unterwegs genutzt werden, erhöht sich das Risiko von Datenabfluss erheblich. Sicherheit wird damit nicht mehr nur zu einer IT-Frage, sondern zu einer strukturellen Aufgabe der gesamten Organisation.

Mobile Geräte als Sicherheitsfaktor, nicht als Schwachstelle

Moderne Enterprise-Mobility-Strategien setzen darauf, Geräte zentral zu verwalten, Richtlinien durchzusetzen und Sicherheitsupdates automatisiert bereitzustellen. Dennoch bleibt eine Lücke, wenn Identitäten und Passwörter nicht in dasselbe Sicherheitskonzept eingebunden sind. Ein gesichertes Smartphone verliert an Schutzwirkung, sobald darauf unsichere Zugangsdaten gespeichert oder weitergegeben werden.

Die Herausforderung besteht darin, Sicherheit und Benutzerfreundlichkeit miteinander zu verbinden. Mitarbeiter*innen erwarten reibungslosen Zugriff auf benötigte Anwendungen, während IT-Abteilungen Kontrolle und Transparenz benötigen. Genau an dieser Schnittstelle entscheidet sich, ob mobile Arbeit produktiv und sicher bleibt.

Passwörter als Teil der Unternehmensinfrastruktur

Passwörter werden oft als individuelles Problem betrachtet, tatsächlich sind sie ein zentraler Bestandteil der IT-Infrastruktur. Sie regeln den Zugriff auf Systeme, Daten und Prozesse. In Unternehmen mit vielen mobilen Nutzern entstehen dadurch komplexe Abhängigkeiten: Ein kompromittiertes Passwort kann mehrere Dienste betreffen und sich schnell auf andere Bereiche auswirken.

Deshalb gewinnt ein strukturierter Umgang mit Zugangsdaten an Bedeutung. Ein Passwort-Manager für Unternehmen ermöglicht es, Anmeldedaten zentral zu verwalten, Richtlinien durchzusetzen und den Zugriff nachvollziehbar zu gestalten. Entscheidend ist dabei nicht nur die technische Umsetzung, sondern auch die Einbettung in bestehende Gerätemanagement- und Sicherheitsprozesse.

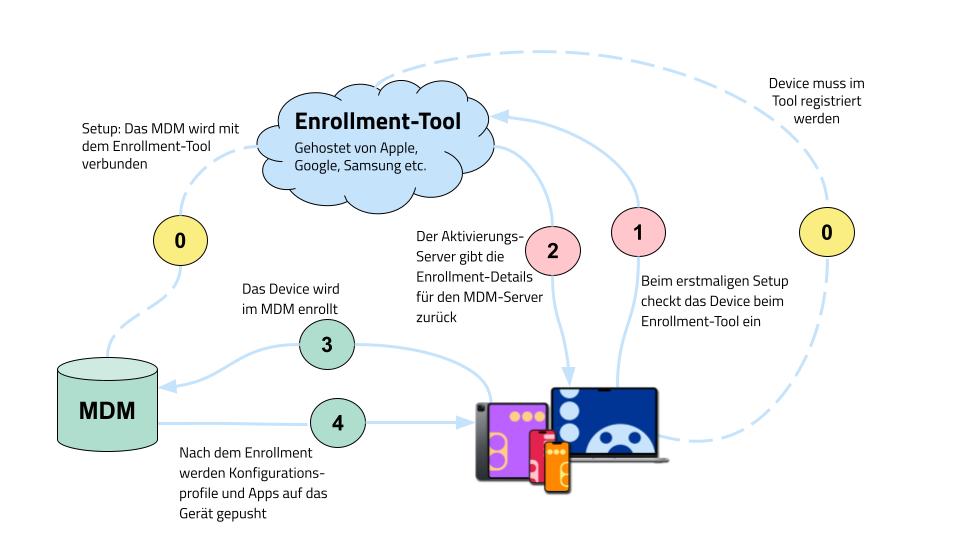

Integration in Mobile-Device-Management-Strategien

Unternehmen, die auf Device-as-a-Service-Modelle setzen, profitieren von standardisierten Abläufen über den gesamten Lebenszyklus eines Geräts hinweg. Von der Bereitstellung über den laufenden Betrieb bis zur Rückgabe oder Wiederverwertung lassen sich Sicherheitsanforderungen konsistent umsetzen. Zugangsdaten sollten in dieses Lifecycle-Management integriert sein.

Wird ein Gerät neu zugewiesen oder ein Mitarbeiter*innenr verlässt das Unternehmen, müssen Zugänge schnell angepasst oder entzogen werden. Eine isolierte Passwortverwaltung erschwert diesen Prozess. Integrierte Lösungen reduzieren manuelle Eingriffe und minimieren das Risiko, dass veraltete Zugänge bestehen bleiben.

Compliance, Transparenz und Nachvollziehbarkeit

Regulatorische Anforderungen wie ISO-Standards oder branchenspezifische Vorgaben verlangen nachvollziehbare Sicherheitsmaßnahmen. Dazu gehört auch die Dokumentation, wer wann auf welche Systeme zugreifen kann. In mobilen Umgebungen ist diese Transparenz ohne geeignete Werkzeuge kaum zu erreichen.

Zentral verwaltete Zugangsdaten schaffen Klarheit. Berechtigungen lassen sich rollenbasiert vergeben, Änderungen werden protokolliert und Zugriffe können überprüft werden. Für IT- und Security-Teams bedeutet das weniger Aufwand bei Audits und eine bessere Grundlage für Risikobewertungen.

Benutzerakzeptanz als kritischer Erfolgsfaktor

Technische Sicherheit allein reicht nicht aus, wenn sie im Arbeitsalltag umgangen wird. Mitarbeiter*innen greifen zu unsicheren Workarounds, sobald Prozesse zu kompliziert sind. Gerade bei mobilen Geräten, die häufig unter Zeitdruck genutzt werden, ist eine intuitive Handhabung entscheidend.

Eine gut implementierte Passwortstrategie reduziert Reibung, statt sie zu erhöhen. Single-Sign-on-Ansätze, automatisches Ausfüllen von Zugangsdaten und klare Zuständigkeiten fördern die Akzeptanz. Sicherheit wird damit nicht als Hindernis wahrgenommen, sondern als unterstützender Bestandteil der täglichen Arbeit.

Zukunftsperspektiven: Identitäten statt isolierter Passwörter

Langfristig entwickeln sich Unternehmen weg von rein passwortbasierten Modellen hin zu ganzheitlichen Identitätskonzepten. Biometrische Verfahren, Hardware-Token und kontextbasierte Zugriffsentscheidungen gewinnen an Bedeutung. Dennoch bleiben Passwörter in vielen Systemen weiterhin relevant, insbesondere bei der Integration bestehender Anwendungen.

Für Unternehmen bedeutet das, heutige Lösungen so zu wählen, dass sie zukünftige Entwicklungen unterstützen. Eine flexible Architektur, die sich in moderne Device-Management- und Security-Frameworks einfügt, schafft die Grundlage für skalierbare und nachhaltige Sicherheitsstrategien.

Zusammenspiel von IT, Security und Workplace-Management

Die Verwaltung mobiler Geräte, Zugänge und Identitäten lässt sich nicht mehr in Silos organisieren. Erfolgreiche Unternehmen betrachten den digitalen Arbeitsplatz als ganzheitliches System. IT, Security und Workplace-Management arbeiten dabei eng zusammen, um Produktivität und Schutz gleichermaßen zu gewährleisten.

In diesem Zusammenspiel wird deutlich, dass Passwortsicherheit kein isoliertes Detail ist, sondern ein zentraler Baustein moderner Unternehmens-IT. Wer mobile Arbeit strategisch denkt, integriert Zugangsdaten von Anfang an in seine Geräte- und Sicherheitskonzepte.

Transparenzhinweis: Bei diesem Beitrag handelt es sich um einen Gastbeitrag eines Kooperationspartners.