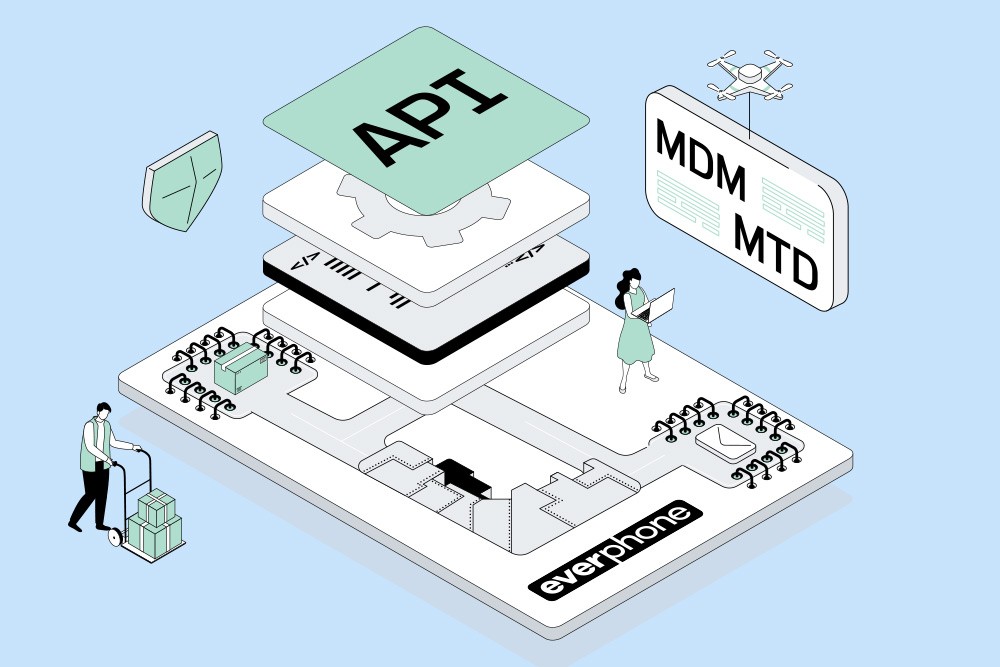

MDM-Lösungen dienen, wie der Name ja bereits suggeriert, vor allem zur Verwaltung (Management) mobiler Endgeräte. Für eine Absicherung gegen mobile Angriffe gibt es hingegen dedizierte Mobile-Threat-Defense-Lösungen (MTD).

MDM ist wichtig – aber nicht genug

Mobile-Device-Management (MDM) ist ein grundlegendes Werkzeug, wenn es darum geht, unternehmenseigene Smartphones und Tablets zu konfigurieren, zu verteilen und zu verwalten.

MDM-Lösungen helfen dabei, Sicherheitsrichtlinien umzusetzen, Apps auszurollen und Geräte aus der Ferne zu sperren oder zu löschen. Sie bilden die technische Basis jeder mobilen Geräteverwaltung – reichen für einen vollständigen Schutz aber nicht aus.

Was ein MDM kann

Ein MDM ermöglicht zentrale Kontrolle über mobile Endgeräte: Betriebssysteme und App-Versionen lassen sich überwachen, Updates ausrollen, Konfigurationen standardisieren. Auch Zugriffsrechte, Passwortregeln oder die Trennung von beruflichen und privaten Daten (z. B. über Container) sind Teil der Funktionen. Kurz gesagt: MDM sorgt für Ordnung – aber nicht zwangsläufig für Schutz vor Angriffen.

Warum ein MDM keinen vollständigen Schutz vor mobilen Angriffen bietet

Was ein MDM nicht erkennt: verdächtige Netzwerkverbindungen, manipulierte Apps, Jailbreaks oder Zero-Day-Angriffe. Wenn ein Gerät kompromittiert wird, bekommt das MDM das meist nicht mit – und kann auch nicht aktiv eingreifen. Genau hier setzt Mobile-Threat-Defense an.

Was macht Mobile-Threat-Defense besonders?

Mobile-Threat-Defense (MTD) ergänzt klassische MDM-Funktionen durch echte Bedrohungserkennung. Sie analysiert permanent das Verhalten von Apps, Netzwerkverbindungen und Betriebssystem – lokal auf dem Gerät und in der Cloud. So werden Angriffe frühzeitig erkannt und automatisiert unterbunden.

Eine MDM-Software hilft dabei, grundlegende Sicherheitsfunktionen auf Smartphones einzurichten. Vollständigen Schutz gegen Viren, Malware und Hacker bietet sie allerdings nicht. Hierfür gibt es spezielle Software zur Abwehr mobiler Bedrohungen („Mobile Threat Defense“), die wir euch gerne anbieten. Klicke hier für weitere Infos.

Echtzeit-Scan von Netzwerkverbindungen, Apps & OS

Moderne MTD-Lösungen scannen alle relevanten Datenströme in Echtzeit: Sie prüfen WLAN- und Mobilfunkverbindungen, erkennen unsichere oder gefälschte Zertifikate, analysieren App-Verhalten auf Anomalien und kontrollieren Systemmodifikationen. Selbst unbekannte Bedrohungen lassen sich durch heuristische Verfahren identifizieren.

Schutz vor Phishing, Man-in-the-Middle, Jailbreaking

MTD schützt vor einer Vielzahl moderner Angriffsformen: Phishing-Links über Messenger-Apps, Man-in-the-Middle-Attacken in öffentlichen WLANs, manipulierte Konfigurationsprofile oder Jailbreaking-Versuche gehören zu den häufigsten Risiken. MTD erkennt solche Szenarien und blockiert sie aktiv.

Nutzerwarnungen und automatisierte Reaktionen

Wenn eine Bedrohung erkannt wird, kann die MTD-Lösung automatisiert reagieren: Nutzer*innen erhalten eine Warnung, die Verbindung wird unterbrochen oder der Zugriff auf Unternehmensressourcen wird temporär gesperrt. Diese Echtzeit-Reaktionen entlasten IT-Sicherheitsverantwortliche und verhindern Schaden, bevor er entsteht.

MDM vs. MTD: Der Unterschied

Während MDM für Kontrolle sorgt, übernimmt MTD die aktive Gefahrenabwehr. MDM verwaltet Geräte – MTD schützt sie. Beide Systeme arbeiten auf unterschiedlichen Ebenen und ergänzen sich optimal.

Verwaltung vs. Abwehr

MDM fokussiert auf Richtlinien, Konfiguration und Prävention. MTD greift ein, wenn es ernst wird – mit Echtzeit-Scans und Bedrohungsanalysen. Zusammen bilden sie eine ganzheitliche Sicherheitsstrategie für mobile Endgeräte.

Prävention vs. Reaktion

MTD soll kein MDM ersetzen, sondern es sinnvoll erweitern. Unternehmen, die bereits MDM im Einsatz haben, können durch die Ergänzung mit MTD deutlich höhere Sicherheitsstandards erreichen – ohne bestehende Prozesse zu unterbrechen.

Anwendungsfälle: Ergänzen, nicht ersetzen

Ein gutes Beispiel ist „Check Point Harmony Mobile“. Die Lösung analysiert App- und Netzwerkaktivitäten direkt auf dem Gerät, erkennt Bedrohungen in Echtzeit und ist mit allen gängigen MDM-Systemen kompatibel. Sie bietet nicht nur Schutz vor Malware, sondern auch vor Phishing, Botnetz-Kommunikation und Advanced Persistent Threats (APTs).

Beispiel: Check Point Harmony Mobile

MTD-Lösungen arbeiten mit KI-basierten Analysetools und Cloud-Signaturen, um Bedrohungen zu erkennen, bevor Schaden entsteht. Sie nutzen verhaltensbasierte Erkennungsmethoden und aktualisieren ihre Erkennungsmechanismen kontinuierlich. Besonders effektiv ist der Ansatz, wenn lokale Erkennung (on-device) und Cloud-basierte Analyse kombiniert werden.

Transparenzhinweis: Check Point ist der Technologiepartner von Everphone bei der Absicherung von Mobilgeräten.

Wie moderne MTD-Lösungen arbeiten

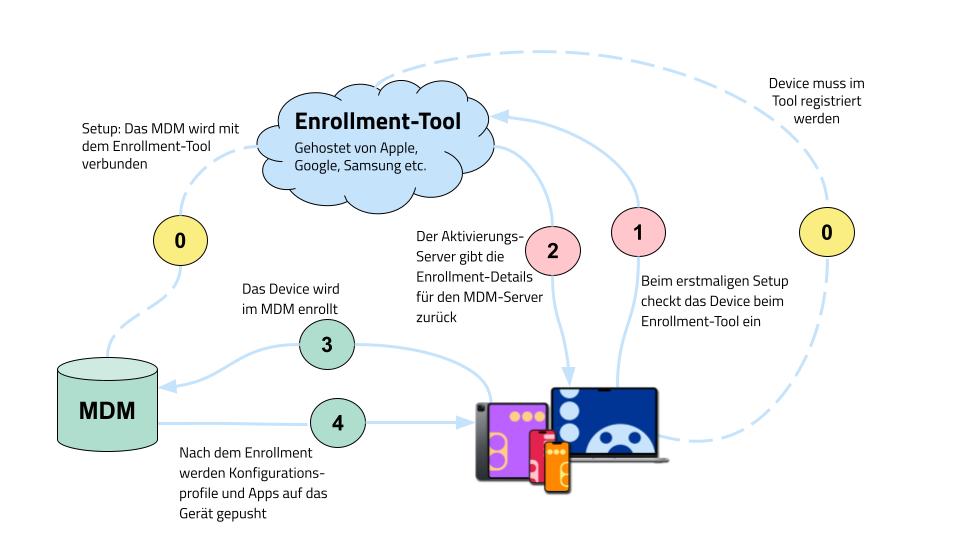

Die meisten MTD-Lösungen lassen sich direkt mit bestehenden MDM-Systemen verbinden.

So entsteht eine kombinierte Sicherheitsarchitektur, bei der MDM für Management und MTD für Schutz zuständig ist. Beide Systeme tauschen Informationen aus und ermöglichen automatisierte Reaktionen im Ernstfall.

Integration mit bestehenden MDM-Systemen

Durch die Kombination von MDM und MTD erhalten IT-Sicherheitsverantwortliche deutlich mehr Transparenz: Sie sehen, welche Geräte gefährdet sind, welche Bedrohungen erkannt wurden und wie darauf reagiert wurde. Das erleichtert nicht nur die Steuerung, sondern auch das Reporting gegenüber Management oder Datenschutzbehörden.

Sichtbarkeit & Kontrolle für die IT-Sicherheit

Der kombinierte Einsatz von MDM und MTD bringt echten Schutz – vor allem in hybriden und dezentralen Arbeitsumgebungen. Unternehmen, die beides einsetzen, reduzieren ihr Risiko erheblich und können Sicherheitsvorfälle schneller erkennen und abwehren.

Fazit: Kombi aus MDM und MTD bringt echten Schutz

MDM und MTD sind keine Gegensätze, sondern zwei Seiten derselben Medaille. Erst im Zusammenspiel entfalten sie ihre volle Wirkung. Wer mobile Geräte professionell absichern will, sollte deshalb beide Technologien kombinieren.

Warum MDM und MTD zusammengehören

Für IT-Sicherheitsverantwortliche empfiehlt es sich, bestehende MDM-Systeme auf ihre Kompatibilität mit MTD zu prüfen und eine Integrationsstrategie zu entwickeln. Pilotierungen mit einzelnen Gerätetypen oder Standorten helfen, Erfahrungen zu sammeln und die Wirksamkeit zu bewerten.

Empfehlungen für IT-Security-Verantwortliche

Du willst mehr über Mobile-Threat-Defense erfahren oder eine Lösung testen? Sprich mit uns – wir beraten dich gerne zu Auswahl, Integration und Betrieb von MTD-Lösungen.